Bạn có từng nhận được một cuộc gọi điện thoại thông báo rằng tất cả dữ liệu quan trọng của bạn đã bị mã hóa và bạn phải trả một khoản tiền chuộc khổng lồ để lấy lại? Cảm giác hoảng loạn, bất lực và bế tắc chắc chắn sẽ khiến bạn ám ảnh. Tuy nhiên không phải chỉ có mình bạn, hàng triệu người trên thế giới rơi vào tình cảnh tương tự. Đằng sau những cuộc gọi đe dọa đó là một loại tội phạm mạng nguy hiểm và tinh vi, đó chính là ransomware. Vậy ransomware là gì? Bài viết này sẽ giúp bạn hiểu rõ hơn về virus ransomware từ cơ chế hoạt động đến các phương pháp phòng tránh hiệu quả!

- Ransomware là gì?

- Lược sử hình thành và phát triển của ransomware

- Cơ chế hoạt động của ransomware virus

- Các loại ransomware phổ biến

- Những đối tượng nào dễ trở thành nạn nhân của mã độc tống tiền?

- Cần làm gì khi bị tấn công ransomware?

- Cách phòng tránh virus tống tiền hiệu quả

- Một số vụ tấn công ransomware khét tiếng

Ransomware là gì?

Ransomware là một loại phần mềm độc hại (malware) được tạo ra nhằm mục đích mã hóa dữ liệu trên thiết bị hoặc hệ thống của nạn nhân, từ đó yêu cầu một khoản tiền chuộc để cung cấp lại quyền truy cập. Bản chất của ransomware không chỉ đơn thuần là làm hỏng dữ liệu mà nó còn đánh vào sự sợ hãi và cấp bách của người dùng hoặc tổ chức, buộc họ phải hành động nhanh chóng, thường là trả tiền qua các hình thức không truy vết như tiền điện tử.

Điểm nguy hiểm nhất của virus ransomware là khả năng lây lan nhanh chóng. Khi đã xâm nhập vào hệ thống, ransomware có thể tấn công hàng loạt máy tính trong cùng một mạng, làm gián đoạn hoặc tê liệt hoạt động của cả tổ chức trong thời gian ngắn. Chính vì thế, virus mã độc này không chỉ là mối đe dọa với dữ liệu mà còn là nguy cơ đối với sự liên tục và an toàn của hoạt động doanh nghiệp hoặc cá nhân.

Lược sử hình thành và phát triển của ransomware

Vào năm 1989, một trong những cuộc tấn công virus ransomware đầu tiên được ghi nhận là sự xuất hiện của "virus AIDS". Đây chính là mã độc tống tiền người nhận, yêu cầu thanh toán để giải mã các tệp bị khóa. Các khoản tiền chuộc phải được gửi đến một địa chỉ ở Panama và chỉ sau khi thanh toán, người dùng mới nhận được khóa giải mã để khôi phục dữ liệu. Đây được xem là khởi đầu cho các cuộc tấn công virus trong thời kỳ đầu của máy tính.

Năm 1996, Moti Yung và Adam Young từ Đại học Columbia đã giới thiệu khái niệm "mã độc tống tiền" tại Hội nghị Bảo mật và Quyền riêng tư IEEE. Đây là một bước tiến lớn trong lịch sử ransomware khi các công cụ mã hóa hiện đại được ứng dụng. Virus này chứa khóa công khai của kẻ tấn công và mã hóa các tệp của nạn nhân. Để lấy lại quyền truy cập, nạn nhân phải gửi một văn bản mã hóa bất đối xứng cho kẻ tấn công và trả một khoản phí để nhận khóa giải mã.

Theo thời gian, những kẻ tấn công trở nên sáng tạo hơn bằng cách sử dụng các phương thức thanh toán khó theo dõi. Một ví dụ điển hình là Fusob là một loại phần mềm tống tiền di động khét tiếng, yêu cầu nạn nhân thanh toán không phải bằng tiền mặt mà bằng thẻ quà tặng Apple iTunes. Điều này cho thấy sự đa dạng và tinh vi trong các phương pháp tống tiền, giúp tội phạm mạng duy trì tính ẩn danh.

Ngày nay, sự phát triển của tiền điện tử đã thúc đẩy sự phổ biến của các cuộc tấn công ransomware, đặc biệt là Bitcoin. Tiền điện tử không chỉ bảo mật mà còn khó truy dấu, làm cho việc yêu cầu thanh toán trở nên thuận lợi hơn đối với tội phạm mạng. Ngoài Bitcoin, các loại tiền điện tử khác như Ethereum và Ripple cũng được kẻ tấn công sử dụng để yêu cầu nạn nhân thanh toán.

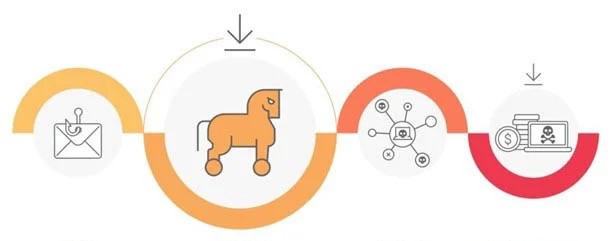

Cơ chế hoạt động của ransomware virus

Ransomware hoạt động theo một quy trình gồm ba bước chính để chiếm quyền kiểm soát hệ thống, mã hóa dữ liệu và yêu cầu tiền chuộc từ nạn nhân.

Bước 1: Lây nhiễm và phân phối

Ransomware xâm nhập vào hệ thống qua nhiều cách khác nhau nhưng phổ biến nhất là thông qua email lừa đảo. Những email này có thể chứa liên kết đến các trang web tải phần mềm độc hại hoặc tệp đính kèm có mã độc. Nếu người nhận mở chúng, ransomware sẽ tự động tải xuống và chạy trên máy tính của họ. Một cách khác để virus ransomware lây lan là thông qua các dịch vụ như Giao thức máy tính từ xa (RDP), khi kẻ tấn công sử dụng thông tin đăng nhập bị đánh cắp để truy cập vào máy tính từ xa và cài đặt phần mềm độc hại.

Bước 2: Mã hóa dữ liệu

Khi ransomware đã xâm nhập thành công, nó bắt đầu mã hóa các tệp trên hệ thống. Quá trình này bao gồm việc mã hóa các tệp bằng một khóa đặc biệt do kẻ tấn công kiểm soát, sau đó thay thế các tệp gốc bằng các phiên bản đã mã hóa. Nhiều loại virus cũng sẽ xóa các bản sao lưu và bản sao ẩn của tệp để người dùng không thể khôi phục lại dữ liệu mà không có khóa giải mã.

Bước 3: Yêu cầu tiền chuộc

Sau khi mã hóa xong, ransomware virus sẽ hiển thị thông báo yêu cầu tiền chuộc, thường là một số tiền bằng tiền điện tử như Bitcoin. Thông báo này có thể xuất hiện dưới dạng hình nền mới hoặc một tệp văn bản trong mỗi thư mục bị mã hóa hoặc một trang web riêng biệt. Kẻ tấn công thường đặt ra một hạn chót để nạn nhân thanh toán, đồng thời đe dọa sẽ tăng tiền chuộc hoặc xóa vĩnh viễn dữ liệu nếu không nhận được tiền.

Ngoài ra, chúng có thể đe dọa sẽ công khai thông tin cá nhân của nạn nhân nếu không tuân thủ yêu cầu. Tuy nhiên, việc trả tiền chuộc không đảm bảo rằng bạn sẽ lấy lại được dữ liệu. Nhiều trường hợp đã ghi nhận việc kẻ tấn công không cung cấp khóa giải mã sau khi nhận được tiền hoặc cung cấp khóa giải mã không chính xác.

Các loại ransomware phổ biến

Càng ngày số lượng virus ransomware càng tăng đã dẫn đến các cuộc tấn công ngày càng phức tạp. Dưới đây là các loại ransomware virus phổ biến nhất.

1. Encrypting ransomware

Đây là một dạng ransomware mà tên gọi nhấn mạnh việc các khoản tiền chuộc thường được thanh toán bằng tiền điện tử. Nó sẽ mã hóa các tệp của nạn nhân và yêu cầu thanh toán để đổi khóa giải mã. Sở dĩ sử dụng tiền điện tử là do chúng khó bị theo dõi hơn so với tiền truyền thống vì không chịu sự quản lý của các hệ thống tài chính thông thường.

Loại virus này có thể gây ra hậu quả nghiêm trọng, do đó sao lưu thường xuyên và các biện pháp an ninh mạng mạnh mẽ là biện pháp phòng thủ tốt nhất của bạn chống lại ransomware mã hóa.

2. Locker ransomware

Locker ransomware là một biến thể đặc biệt của ransomware. Không giống như các loại ransomware thông thường, nó không tập trung vào việc mã hóa các tệp tin. Thay vì làm cho các tệp tin không thể truy cập được, Locker virus nhắm mục tiêu vào hệ thống của nạn nhân, khóa hoàn toàn máy tính. Điều này khiến nạn nhân không thể sử dụng hoặc truy cập vào hệ thống cho đến khi trả tiền chuộc để mở khóa.

Khi máy tính bị nhiễm Locker ransomware, màn hình có thể hiển thị thông báo cảnh báo, yêu cầu người dùng phải trả một khoản tiền chuộc, thường là bằng tiền mã hóa như Bitcoin, để lấy lại quyền truy cập.

3. Scareware

Scareware là một loại virus ransomware đặc biệt chuyên đánh vào tâm lý lo lắng của người dùng. Nó thường giả dạng như một phần mềm chống virus giả mạo, đưa ra cảnh báo về mối đe dọa "khẩn cấp" trên máy tính và yêu cầu thanh toán để "xóa" phần mềm độc hại không thực sự tồn tại. Mặc dù scareware không mã hóa dữ liệu hay tấn công sâu như các loại ransomware khác, nó vẫn gây ra thiệt hại đáng kể về mặt tài chính và gây căng thẳng cho người dùng khi họ tưởng rằng thiết bị của mình đã bị nhiễm virus nghiêm trọng.

Điều quan trọng khi đối mặt với scareware là cần kiểm tra tính xác thực của cảnh báo bảo mật. Sử dụng phần mềm chống vi-rút uy tín và không nên vội vàng thanh toán khi gặp các cảnh báo không rõ nguồn gốc là cách hiệu quả để tránh bị lừa.

4. Doxware (leakware)

Mặc dù ít phổ biến hơn, doxware còn gọi là leakware là một biến thể tinh vi của ransomware, không chỉ đe dọa mã hóa dữ liệu mà còn gây áp lực bằng cách đe dọa công khai thông tin nhạy cảm của nạn nhân nếu tiền chuộc không được thanh toán. Đặc điểm của doxware là tận dụng quyền riêng tư làm đòn bẩy, khiến nạn nhân có thể cảm thấy bị áp lực nhiều hơn, đặc biệt khi dữ liệu chứa thông tin nhạy cảm về cá nhân hoặc tổ chức.

So với các loại virus ransomware khác, doxware tác động trực tiếp đến danh tiếng và quyền riêng tư, làm cho loại mã độc này trở nên đáng lo ngại. Để giảm thiểu rủi ro, các biện pháp bảo vệ dữ liệu mạnh mẽ như mã hóa, kiểm soát quyền truy cập cùng với việc thận trọng về thông tin lưu trữ kỹ thuật số là điều rất cần thiết.

5. Ransomware-as-a-Service (RaaS)

Ransomware-as-a-Service (RaaS) là một mô hình kinh doanh tội phạm mạng, trong đó các hacker tạo ra virus mã độc và bán hoặc cho thuê chúng cho những kẻ khác, thường là những tội phạm không chuyên về kỹ thuật.

Thay vì tự phân phối các cuộc tấn công, các lập trình viên chỉ cung cấp công cụ còn người mua sẽ thực hiện việc phát tán RaaS. Đổi lại, họ nhận được một phần trăm doanh thu từ số tiền chuộc mà người mua thu được. Một số dịch vụ RaaS áp dụng mô hình thuê bao, trong khi các dịch vụ khác yêu cầu đăng ký để truy cập vào ransomware.

Những đối tượng nào dễ trở thành nạn nhân của mã độc tống tiền?

Mã độc tống tiền không chừa bất kỳ ai từ cá nhân đến doanh nghiệp và thậm chí cả các tổ chức y tế, cơ quan chính phủ. Các cuộc tấn công này khai thác giá trị của dữ liệu mà họ nắm giữ, gây thiệt hại nghiêm trọng khi làm gián đoạn hoạt động và đe dọa an toàn thông tin.

1. Doanh nghiệp

Các doanh nghiệp đặc biệt là những công ty vừa và nhỏ thường dễ trở thành mục tiêu của các cuộc mã độc tấn công. Một phần lý do là họ thường thiếu nguồn lực bảo mật và không đầu tư đầy đủ vào các biện pháp phòng vệ mạnh mẽ như các doanh nghiệp lớn. Việc không có các quy trình bảo mật nghiêm ngặt, hệ thống giám sát và kiểm tra định kỳ khiến các doanh nghiệp này dễ bị lỗ hổng bảo mật, từ đó mở đường cho các hacker.

2. Cá nhân

Nhiều cá nhân cũng trở thành nạn nhân của nguồn mã độc này, chủ yếu do sự thiếu cảnh giác và kỹ năng bảo mật cơ bản. Họ có thể bị lừa thông qua các email lừa đảo hoặc truy cập vào các trang web độc hại mà không biết. Với sự phổ biến của thiết bị di động và máy tính cá nhân, việc bảo vệ thông tin cá nhân trở thành thách thức lớn, nhất là khi người dùng thường không áp dụng các biện pháp bảo mật như sao lưu dữ liệu hay cài đặt phần mềm chống virus.

3. Tổ chức y tế và cơ quan chính phủ

Các tổ chức y tế và cơ quan chính phủ là mục tiêu hàng đầu của mã độc tống tiền do tầm quan trọng của dữ liệu mà họ lưu trữ. Dữ liệu y tế chứa thông tin nhạy cảm và việc gián đoạn các dịch vụ y tế có thể gây ra hậu quả nghiêm trọng. Ngoài ra, các cơ quan chính phủ cũng là mục tiêu do tầm quan trọng của dữ liệu quốc gia và khả năng bị tấn công gây ảnh hưởng lớn đến cộng đồng.

Cần làm gì khi bị tấn công ransomware?

Khi bị tấn công bởi virus, điều quan trọng là cần hành động kịp thời để giảm thiểu thiệt hại và ngăn chặn mã độc lây lan rộng hơn. Các bước xử lý cần được thực hiện một cách có hệ thống để đảm bảo không chỉ khôi phục dữ liệu mà còn tăng cường an ninh cho hệ thống. Bạn nên bình tĩnh và thực hiện từng bước sau đây.

- Ngắt kết nối: Khi bị tấn công, bạn nên ngay lập tức ngắt kết nối hệ thống khỏi mạng để ngăn chặn ransomware lây lan sang các thiết bị và hệ thống khác, giảm thiểu thiệt hại.

- Xác định và xóa ransomware: Tiếp theo, người dùng cần xác định chính xác loại ransomware đã tấn công hệ thống và thực hiện các biện pháp để loại bỏ mã độc. Nếu không có kỹ năng chuyên môn, bạn nên tìm đến các chuyên gia bảo mật để được hỗ trợ.

- Khôi phục bản sao lưu: Nếu đã chuẩn bị trước, bạn có thể khôi phục dữ liệu từ các bản sao lưu đã được bảo vệ. Đây là một trong những biện pháp hiệu quả nhất để giảm thiểu thiệt hại từ cyber attacks.

- Phân tích và giám sát: Cuối cùng, việc phân tích cuộc tấn công và giám sát hệ thống là rất quan trọng để ngăn ngừa các sự cố tương tự trong tương lai. Các tổ chức cần xem xét lại các biện pháp bảo mật và đưa ra các chiến lược phòng ngừa mạnh mẽ hơn.

Cách phòng tránh virus tống tiền hiệu quả

Trong thời đại số, virus tống tiền đã trở thành một trong những mối đe dọa lớn nhất đối với người dùng cá nhân và tổ chức. Để giảm thiểu rủi ro, việc triển khai các biện pháp phòng ngừa hiệu quả là vô cùng cần thiết.

1. Sao lưu dữ liệu định kỳ

Việc sao lưu dữ liệu định kỳ là biện pháp bảo vệ thiết yếu nhất. Điều này đảm bảo rằng tất cả các tệp quan trọng được lưu giữ một cách an toàn, ngăn ngừa mất mát dữ liệu khi xảy ra tấn công.

Cách thực hiện sao lưu:

- Sử dụng giải pháp lưu trữ ngoài: Lưu trữ các bản sao lưu trên các thiết bị lưu trữ ngoài như ổ cứng ngoài hoặc sử dụng dịch vụ đám mây.

- Lên lịch sao lưu tự động: Đặt lịch sao lưu tự động để đảm bảo không bỏ lỡ các tệp mới hoặc cập nhật.

- Kiểm tra tính khả dụng của bản sao lưu: Định kỳ kiểm tra xem bản sao lưu có thể khôi phục lại dễ dàng và nhanh chóng hay không.

2. Sử dụng phần mềm bảo mật

Cài đặt phần mềm chống virus và bảo mật mạnh mẽ là một yếu tố quan trọng trong việc phát hiện và ngăn chặn các mối đe dọa. Phần mềm bảo mật không chỉ giúp bảo vệ hệ thống khỏi virus và phần mềm độc hại mà còn cung cấp các tính năng bảo mật bổ sung như tường lửa và bảo vệ web để tăng cường an ninh cho thiết bị và dữ liệu của người dùng.

Cách thực hiện:

- Lựa chọn phần mềm uy tín: Chọn phần mềm từ các nhà cung cấp nổi tiếng và đáng tin cậy.

- Cập nhật thường xuyên: Đảm bảo rằng phần mềm được cập nhật phiên bản mới nhất để bảo vệ khỏi các mối đe dọa mới phát sinh.

- Chạy quét định kỳ: Thực hiện quét toàn bộ hệ thống một cách định kỳ để phát hiện và loại bỏ phần mềm độc hại.

Một số vụ tấn công ransomware khét tiếng

Để hiểu rõ hơn về tác động của ransomware, hãy cùng điểm qua một số vụ tấn công khét tiếng nhất trong lịch sử từng gây chấn động toàn cầu và cảnh báo về những rủi ro trong không gian mạng.

1. WannaCry

WannaCry là một trong những cuộc tấn công ransomware khét tiếng nhất xảy ra vào năm 2017 và đã gây ra những thiệt hại nghiêm trọng trên toàn cầu, lây lan trên hơn 150 quốc gia. Vụ tấn công này lợi dụng lỗ hổng trong giao thức SMB (Server Message Block) của hệ điều hành Windows nhắm vào các hệ thống chạy phiên bản đã lỗi thời. Sau khi xâm nhập thành công, WannaCry mã hóa các tệp tin trên thiết bị và hiển thị một thông báo yêu cầu người dùng trả tiền chuộc bằng Bitcoin để giải mã dữ liệu.

Một trong những nạn nhân thiệt hại nhiều nhất là Dịch vụ Y tế Quốc gia Anh (NHS), gây gián đoạn lớn trong các dịch vụ y tế. Ước tính thiệt hại từ cuộc tấn công này lên tới hàng tỷ đô la không chỉ do tiền chuộc mà còn do chi phí khôi phục hệ thống và bảo mật. WannaCry đã cho thấy sự nguy hiểm của các lỗ hổng bảo mật và tầm quan trọng của việc cập nhật hệ điều hành.

2. NotPetya

NotPetya xuất hiện vào tháng 6 năm 2017, chỉ vài tuần sau cuộc tấn công WannaCry nhưng có quy mô và mục tiêu khác nhau. Cuộc tấn công bắt nguồn từ một bản cập nhật phần mềm độc hại của M.E.Doc tại Ukraine, dẫn đến sự lây lan nhanh chóng ra khắp thế giới.

Mặc dù NotPetya và WannaCry có nhiều điểm tương đồng nhưng NotPetya gây thiệt hại chủ yếu cho các tổ chức lớn và nhắm vào phá hoại thay vì tống tiền, đặc biệt là trong lĩnh vực ngân hàng, điện lực và hệ thống giao thông. Cuộc tấn công đã làm gián đoạn hoạt động của nhiều tổ chức lớn, dẫn đến tổn thất tài chính đáng kể.

3. Cerber

Cerber hoạt động theo mô hình Ransomware as a Service (RaaS), cho phép các tội phạm mạng không có kỹ năng kỹ thuật cao vẫn có thể thực hiện các cuộc tấn công ransomware bằng cách sử dụng Cerber.

Cerber được thiết kế để mã hóa tập tin trên hệ thống mà không bị phát hiện. Nó có khả năng chạy âm thầm trong nền và có thể ngăn chặn các phần mềm bảo mật hoạt động để ngăn người dùng khôi phục hệ thống. Cerber lây lan qua các phương thức như email phishing, các liên kết độc hại hoặc các tệp đính kèm thường được phát tán qua mạng máy tính tăng khả năng lây lan nhanh chóng.

Qua bài viết của Phương Nam Vina, ransomware không chỉ đơn thuần là một loại phần mềm độc hại; nó đại diện cho một trong những mối đe dọa lớn nhất đối với an toàn dữ liệu trong thế giới số ngày nay. Với khả năng mã hóa dữ liệu và đe dọa thông tin nhạy cảm, ransomware có thể gây ra hậu quả nghiêm trọng không chỉ cho cá nhân mà còn cho các doanh nghiệp và tổ chức lớn. Qua những biến thể tinh vi hiện nay, tội phạm mạng đã liên tục cải tiến các phương thức và công cụ tấn công. Chỉ khi có những hành động phòng ngừa mạnh mẽ, chúng ta mới có thể giảm thiểu rủi ro và bảo vệ bản thân trước những cuộc tấn công từ virus mã độc này.

Tham khảo thêm:

![]() Blockchain là gì? Kiến thức thú vị về công nghệ blockchain

Blockchain là gì? Kiến thức thú vị về công nghệ blockchain

![]() Bảo mật website là gì? Những cách bảo mật website hiệu quả

Bảo mật website là gì? Những cách bảo mật website hiệu quả

![]() Trojan là gì? Dấu hiệu nhận biết và cách ngăn chặn virus Trojan

Trojan là gì? Dấu hiệu nhận biết và cách ngăn chặn virus Trojan